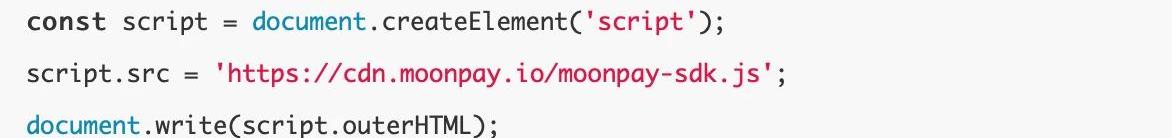

一些天前我们注意到IOTA暂停了主网,虽然早前我们也知道IOTA用户遭遇了盗币攻击,但没想到IOTA官方会通过暂停主网方式来进行这次盗币攻击的阻拦与调查,看来问题很严重。随后,2020/02/19,我们深入分析了官方披露在status.iota.org上的一些线索,开始独立调查这次严重安全事故的具体原因。通过对IOTA官方钱包Trinity新版本发布的分析,我们在其GitHub上进行了版本比对,注意到了MoonPay这个第三方组件被移除,且我们注意到Trinitiy桌面钱包是基于Electron开发的,安全经验告诉我们,这可能是个大坑,于是,我们2020/02/19时发布了一些推测:慢雾:IOTA用户Trinity钱包被盗币攻击推测IOTA因为近期不少用户的Trinity钱包被盗币攻击,为了阻止攻击继续、调查与修复具体原因,主网协调器都暂停运行了。这是一个被低估的经典攻击,官方没披露具体攻击细节,但通过我们的分析,可以做出某些重要推测,首先可以明确的几个点:不是IOTA区块链协议的问题,是IOTA的Trinity桌面钱包的问题这款桌面钱包基于Electron(一个使用JavaScript为核心构建桌面应用的框架),意味着核心代码是JavaScript写的在做该做钱包新旧版本代码的diff分析时,发现去除了之前内置的一个交易所功能模块MoonPay,这其中关键点是去掉了一段可怕的代码:

慢雾:pGALA合约黑客已获利430万美元:11月4日消息,安全团队慢雾在推特上表示,pGALA合约黑客已将大部分GALA兑换成13,000枚BNB,获利超430万美元,该地址仍有450亿枚Gala,但不太可能兑现,因为资金池基本已耗尽。此外,黑客的初始资金来自几个币安账户。

今日早些时候消息,一个BNB Chain上地址在BNB Chain上地址凭空铸造了超10亿美元的pGALA代币,并通过在PancakeSwap上售出获利。pNetwork表示此为跨链桥配置错误所致,GALA跨链桥已暂停,请用户不要在BNB Chain上DEX中交易pGALA。[2022/11/4 12:16:04]

慢雾:Gate官方Twitter账户被盗用,谨慎互动:10月22日消息,安全团队慢雾发文称:加密平台Gate官方Twitter账户被盗用,谨慎互动。半小时前,攻击者利用该账户发文,诱导用户进入虚假网站连接钱包。此外,慢雾科技创始人余弦在社交媒体上发文表示:注意下,Gate官方推特应该是被黑了,发送了钓鱼信息,这个网址 g?te[.]com 是假的(之前谈过的 Punycode 字符有关的钓鱼域名),如果你去Claim会出现eth_sign这种签名钓鱼,可能导致ETH等相关资产被盗。[2022/10/22 16:35:14]

如果这个第三方JavaScript链接主动或被黑作恶,那该桌面版钱包就可以认为是完全沦陷了。到这,我们很有理由相信这是个很大的定时炸弹,如果这个定时炸弹是真的炸了,那很吻合官方的一些说辞与解释,如:尽快升级新版本的Trinity桌面钱包,尽快改密码,尽快转移资产到安全种子里等等。且看官方的后续披露。今天(2020/02/22),我们注意到了官方披露了一些细节,基本验证了我们的推测。https://blog.iota.org/重点关注下这段:TheattackerstartedonNovember27th,2019withaDNS-interceptionProofofConceptthatusedaCloudflareAPIkeytorewritetheapi.moonpay.ioendpoints,capturingalldatagoingtoapi.moonpay.ioforpotentialanalysisorexfiltration.Anotherlonger-runningProofofConceptwasevaluatedbytheattackeronemonthlater,onDecember22nd,2019.OnJanuary25th,2020,theactiveattackonTrinitybegan,wheretheattackerstartedshippingillicitcodeviaMoonpay’sDNSprovideratCloudflare.攻击者利用MoonPay的CloudflareAPIKey完成了后续一系列劫持攻击,预估被盗的IOTA达8.55Ti(8550000枚MIOTA,MIOTA现在是交易所默认最小交易单元,当前价格0.267美金/MIOTA)。根据我们历史经验,如果Web服务方使用了Cloudflare,而其Cloudflare账号权限被控制,就可以做到非常完美的中间人劫持攻击,注入恶意JavaScript。而Trinity桌面钱包又是基于Electron,一个完美的JavaScript执行环境就摆在这,不需要任何特别的越权,JavaScript可以完成用户或Trinity钱包可以完成的任何事情,其中就包括密码和种子的盗取等等。由于我们不像IOTA和MoonPay官方,他们拥有足够的日志记录来将攻击过程完整掌握,我们只能通过我们所能接触到的完成以上推测与相关分析工作。剩下的就希望官方公布具体细节并尽快完成主网的重新运行。在这,我们不得不提的一些安全看法及建议:第三方是可以邪恶的,默认都不可信,软件安全开发过程一定要警惕第三方依赖,包括第三方组件与第三方JavaScript链接注:IOTA基金会联合创始人DominikSchiener表示:「此次攻击是由于集成MoonPay的漏洞造成,Trinity钱包所犯的最大错误是没有集成NPM软件包,并且没有适当地对集成进行安全审核」。我们站在第三方独立安全审计的角度认为,这种说法是不严谨的,在加密货币发展的历史上,因为NPM包中引用的第三方源而导致的加密货币被盗案件不在少数。如知名的「event-stream」事件Cloudflare等第三方CDN/WAF服务很优秀很强大,但如果使用者没安全管理好自己的账号权限,其Web服务将会遭遇完美的中间人攻击公链官方钱包的一个致命缺陷可能搞垮一条公链,链上安全关注的同时,链下安全也不能忽视,他们是一直整体,这也是为什么我们关注的是区块链生态安全,而不是仅仅区块链本身的链上安全作为IOTA官方钱包Trinity的使用者来说,尽快按官方的指导完成安全加固工作,这个就不多说了相关链接:TrinityAttackIncidentPart1:SummaryandnextstepsTrinityAttackIncidentPart2:TrinitySeedMigrationPlanTrinityAttackIncidentPart3:KeyLearnings&TakeawaysIOTAStatusPage:如何看待NPM包event-stream被黑客篡改,发现包含恶意代码?

慢雾:跨链互操作协议Poly Network遭受攻击并非由于网传的keeper私钥泄漏:对于跨链互操作协议Poly Network遭受攻击事件,慢雾安全团队分析指出:本次攻击主要在于EthCrossChainData合约的keeper可由EthCrossChainManager合约进行修改,而EthCrossChainManager合约的verifyHeaderAndExecuteTx函数又可以通过_executeCrossChainTx函数执行用户传入的数据。因此攻击者通过此函数传入精心构造的数据修改了EthCrossChainData合约的keeper为攻击者指定的地址,并非网传的是由于keeper私钥泄漏导致这一事件的发生。[2021/8/11 1:47:48]

分析 | 慢雾:韩国交易所 Bithumb XRP 钱包也疑似被黑:Twitter 上有消息称 XRP 地址(rLaHMvsPnPbiNQSjAgY8Tf8953jxQo4vnu)被盗 20,000,000 枚 XRP(价值 $6,000,000),通过慢雾安全团队的进一步分析,疑似攻击者地址(rBKRigtRR2N3dQH9cvWpJ44sTtkHiLcxz1)于 UTC 时间 03/29/2019?13:46 新建并激活,此后开始持续 50 分钟的“盗币”行为。此前慢雾安全团队第一时间披露 Bithumb EOS 钱包(g4ydomrxhege)疑似被黑,损失 3,132,672 枚 EOS,且攻击者在持续洗币。更多细节会继续披露。[2019/3/30]

郑重声明: 本文版权归原作者所有, 转载文章仅为传播更多信息之目的, 如作者信息标记有误, 请第一时间联系我们修改或删除, 多谢。